9 天后,那些靠 Excel 管理证书的人都要失业了

- 2026-04-06 23:28:56

“

如果你负责过证书运维,大概率有过这种“惨痛”经历:凌晨三点被夺命连环扣吵醒,原因只有一个——某个角落里的 TLS/SSL 证书过期了,业务挂了,老板炸了。

这种提心吊胆的日子,以后可能不再是偶尔的意外,而是运维的常态。

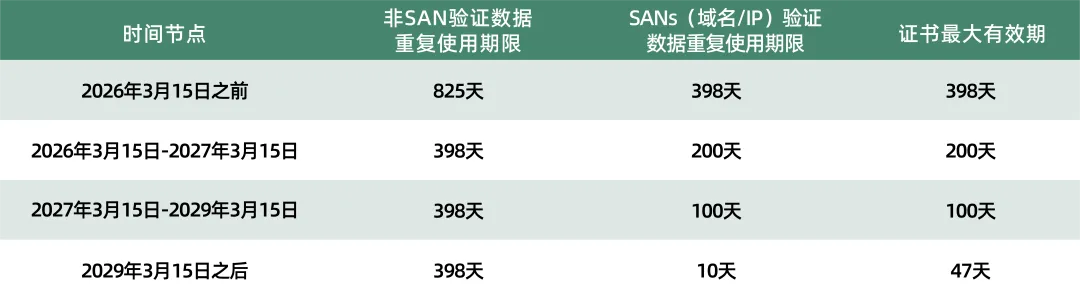

因为,我们赖以生存的 TLS/SSL 证书规则,正在被推倒重来。 根据 CA/B 论坛通过的 SC-081v3 提案,证书有效期将不断缩短,最终在 2029 年缩短至仅有 47 天。

而眼下,第一道关口已经近在咫尺:再过 9 天(2026 年 3 月 15 日),证书有效期将从一年正式缩短至 200 天。

这意味着,整个行业已经踏入了“证书短周期时代”的门槛。

然而,站在 PKI 的深度视角来看,TLS/SSL 证书有效期缩短只是浮出水面的冰山一角。企业正处于“三浪叠加”的深水区,三重挑战正以前所未有的规模同步逼近:

第一浪:紧迫挑战

——运维模式的“被迫重写”

证书周期从一年缩短到 47 天,绝不是简单的“多换几次”那么简单。

当续期频率增加 8 到 9 倍时,当你每 10 天就得做一次域名验证时,对于手握上千张证书的企业来说,这不再是工作量的增加,而是业务连续性的风险呈指数级跳表。

靠人工去记、靠 Excel 去填的时代,彻底结束了。

第二浪:广泛挑战

——机器身份的“野蛮生长”

现在的现实是,需要证书的地方多到了离谱。随着 DevOps、云计算和云原生的普及,私有 PKI 的需求正迎来大爆发。

据 CyberArk 相关数据显示,企业里“机器身份”与“真人”的比例已经达到了82:1,金融行业更是高达 96:1。

换句话说,未来企业需要管理的,不再只是少量 TLS/SSL 证书,而是成千上万的机器身份与证书资产。当证书数量暴涨撞上有效期缩短,传统的人工运维模式已经触碰到了物理极限。

第三浪:根本挑战

——后量子密码(PQC)的“代际交替”

如果说前两浪是运维危机,这一浪则是根基的动摇。

根据 NIST 在 NIST IR 8547 的路线图,我们赖以多年的 RSA 和 ECDSA 算法,将从 2030 年开始被视为过时,并在 2035 年全面禁止使用。

未来十年,每一家企业都要经历一场加密体系的“大换血”,转向抗量子算法。

如果不具备“加密敏捷性”,迁移过程将是一场漫长的灾难。

面对这三重压力,行业的共识正在悄然改变:证书管理不能再被当作一个补丁式的运维动作,而必须成为一种自动化的数字基础设施。

这就是现在圈内热议的概念:CaaS(Certificate as a Service,证书即服务)。

事实上,国内已有先行者在布局。

去年 8 月,国内领先的国产数字证书厂商亚数TrustAsia 率先发布了 CaaS ,探索打破传统人工管理的全新路径。

而就在 2026 年 3 月 31 日,也就是 200 天周期正式落地后的两周,亚数TrustAsia 将带来 CaaS 2.0 的发布。

在全行业刚感受到“200 天周期”阵痛的时刻,这可能是国内首个针对“47 天证书时代”提出的可落地的完整方案。

它不仅关乎如何自动化地申请和部署证书,更关乎如何构建一个敏捷、可持续、能应对后量子威胁的数字信任体系。

当证书周期走向 47 天,你的团队是继续在凌晨三点的报警声中疲于奔命,还是通过自动化拥抱数字信任的新高度?

也许,这场发布会里藏着你正在寻找的答案。

欢迎扫码预约直播,我们一起聊聊 47 天时代的生存法则:

加入社群

近期,公钥密码开放社区对外开放了“公钥密码开放社区·读者汇3群”,后台发送关键词“社群”,即可加入群聊。

期待您的加入,让我们共享PKI及网络安全领域的技术趋势与最新动态,与行业大咖、技术专家共同学习、共融交流,一同共建平台、共创价值!

专题——探索PKI:构建数字世界的安全基石

1

2

3

4

5

6

7

8

9

10

11

12

13